本期,边肖将给大家带来关于SQL注入和SQL注入工具的基本知识。文章内容丰富,从专业角度进行分析和描述。希望你看完这篇文章能有所收获。

入侵数据库的主要方法是将该SQL注入到使用后端数据库的Web表单和其他应用程序中。几乎网络上的每个应用程序都使用后端数据库进行身份验证、电子商务、电子邮件和其他操作。

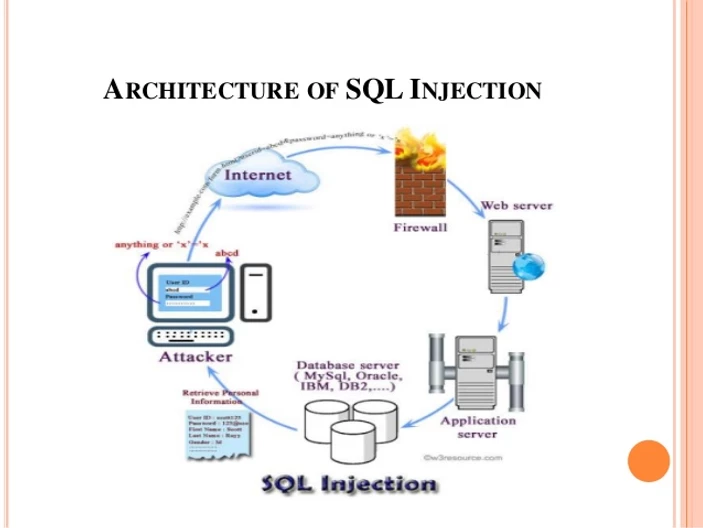

上图试图说明SQL注入进程。请注意,攻击者将数据输入到Web表单中,该表单通过防火墙(防火墙必须对Web表单开放)、Web服务器、然后是应用程序服务器并从那里暴露给数据库服务器。这是最常见的数据库黑客形式。这里的关键是了解进入Web表单的SQL命令,以便以对您有用的方式影响数据库。

滥用 SQL

我想教你如何滥用这种语言来获取基本的数据库和认证、DoS数据库或数据提取的基本知识。

我在这里展示的大多数简单技术将不再适合现代应用,但我们需要从某个地方开始。在现代系统中,原理是一样的,尽管更复杂。

以上边肖分享的SQL注入和SQL注入工具的基础知识是什么?如果你恰好也有类似的疑惑,可以参考上面的分析来理解。想了解更多,请关注行业信息渠道。

内容来源网络,如有侵权,联系删除,本文地址:https://www.230890.com/zhan/129604.html